Pack2TheRoot : une faille vieille de 12 ans offre les clés de votre Linux à n’importe qui

-

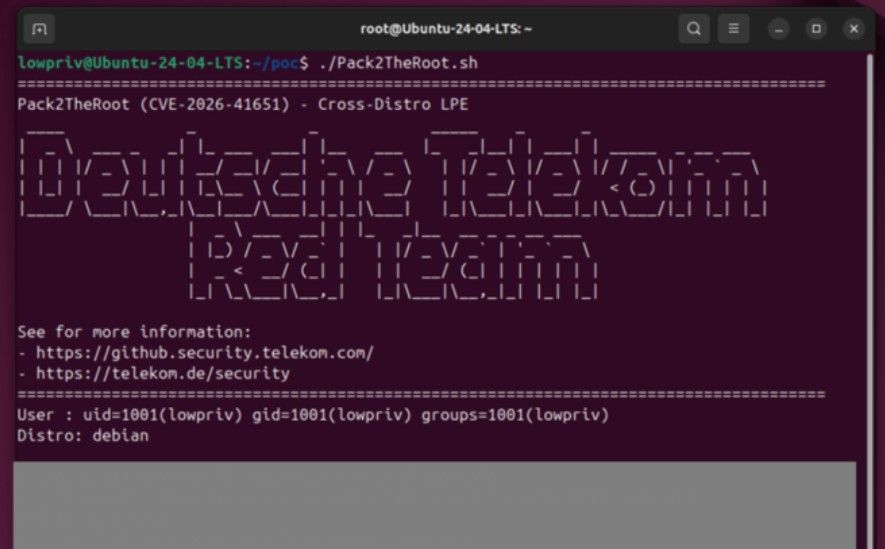

Imaginez une porte déverrouillée depuis 2014 dans presque toutes les grandes distributions Linux. C’est la découverte fracassante de la Red Team de Deutsche Telekom : la faille « Pack2TheRoot » (CVE-2026-41651). Nichée dans PackageKit, un composant présent par défaut sur vos bureaux Ubuntu ou Fedora, elle permet à n’importe quel utilisateur local de devenir administrateur total (root) en quelques secondes, sans aucun mot de passe.

Annoncée ce 22 avril 2026, cette vulnérabilité nous rappelle que les vieux démons du code ne dorment jamais vraiment.

Le « bug de la pizza » débusqué par l’IA

Les chercheurs de Deutsche Telekom ont eu une intuition en remarquant que la commande

pkcon installsur Fedora ne demandait parfois aucune authentification. Pour accélérer leurs recherches, ils ont utilisé Claude Opus d’Anthropic pour guider l’analyse du code source à partir de 2025.Le résultat est une attaque de type TOCTOU (Time-of-Check Time-of-Use) : en manipulant les indicateurs de transaction au moment précis où l’autorisation est accordée, un attaquant peut forcer le système à installer ou supprimer n’importe quel paquet système.

Votre distribution est-elle vulnérable ?

La liste des systèmes affectés est impressionnante. Elle inclut même la toute nouvelle Ubuntu 26.04 LTS sortie il y a deux jours.

Distribution Versions confirmées vulnérables Ubuntu Desktop 18.04, 24.04.4 LTS et 26.04 LTS beta Ubuntu Server 22.04 et 24.04 LTS Debian Desktop Trixie 13.4 Fedora 43 (Desktop et Server) Rocky Linux Desktop 10.1 Attention : Si vous utilisez Cockpit pour gérer vos serveurs (très courant sur RHEL), PackageKit est souvent une dépendance installée. Vos serveurs d’entreprise pourraient donc être exposés.

Comment savoir si vous avez été « visité » ?

Bien que l’exploit soit ultra-rapide, il n’est pas tout à fait silencieux. Une attaque réussie provoque généralement le plantage du démon PackageKit. Vous pouvez vérifier vos journaux système avec cette commande :

Bash

journalctl -u packagekit | grep -i assertionSi vous voyez une erreur de type

assertion failed, il est temps de mener une enquête sérieuse.Que faire pour se protéger ?

Matthias Klumpp, le mainteneur de PackageKit, a réagi immédiatement en publiant la version 1.3.5 qui corrige le problème. Les détails sur l’annonce OpenWall confirment que les patchs sont déjà disponibles dans les dépôts officiels.

Vérifiez votre version immédiatement :

- Sur Debian/Ubuntu :

apt policy packagekit - Sur Fedora/RedHat :

rpm -qa | grep -i packagekit

Si votre version est comprise entre la 1.0.2 et la 1.3.4, mettez à jour votre système de toute urgence via le GitHub de Telekom Security

– Source :

https://goodtech.info/pack2theroot-faille-linux-packagekit-root-cve-2026-41651/

- Sur Debian/Ubuntu :

-

-

Mise à jour de sécurité en avril version 1.3.1-1+deb13u1. debian-security trixie-security

Un Machines bien administrées installent automatiquement .

Pour Debian https://security-tracker.debian.org/tracker/CVE-2026-41651 -

Mise à jour de sécurité en avril version 1.3.1-1+deb13u1. debian-security trixie-security

Un Machines bien administrées installent automatiquement .

Pour Debian https://security-tracker.debian.org/tracker/CVE-2026-41651Et ben ça dépend, si tu prends un ubuntu server 24.04.4 LTS à jour et ben c’est toujours pas patché…

Un Machines bien administrées installent automatiquement .

Je dirais plutôt qu’une machine bien administrée n’installe pas automatiquement justement

Tu dois vérifier, contrôler les MAJ et paquets que tu va mettre à jour.Ou alors tu balances les MAJ sur des machines de PRE-PROD pour en vérifier les effets néfastes ou non AVANT de passer en production

-

Et ben ça dépend, si tu prends un ubuntu server 24.04.4 LTS à jour et ben c’est toujours pas patché…

Un Machines bien administrées installent automatiquement .

Je dirais plutôt qu’une machine bien administrée n’installe pas automatiquement justement

Tu dois vérifier, contrôler les MAJ et paquets que tu va mettre à jour.Ou alors tu balances les MAJ sur des machines de PRE-PROD pour en vérifier les effets néfastes ou non AVANT de passer en production

Bonjour, @Violence Tu as raison pour une production, entreprise ou autre. Mais là, moi, je parle plutôt pour les particuliers et je ne parle que pour Debian. J’ai testé Ubuntu à une période et j’avoue je suis revenu a Debian.

Bonjour ! Vous semblez intéressé par cette conversation, mais vous n’avez pas encore de compte.

Marre de refaire défiler les mêmes messages ? Créez un compte pour retrouver votre position, recevoir des notifications des nouvelles réponses, sauvegarder vos favoris et voter pour les messages que vous appréciez.

Grâce à votre participation, ce message peut devenir encore meilleur 💗

S'inscrire Se connecter