# Dev

Ils ne connaissent pas la peur face à un code mal écrit. Experts en débug, optimisation et refactoring, ils forgent des lignes de code comme des forgerons numériques. Leur devise : "Un petit commit pour l'homme, un grand commit pour le projet"

Ils ne connaissent pas la peur face à un code mal écrit. Experts en débug, optimisation et refactoring, ils forgent des lignes de code comme des forgerons numériques. Leur devise : "Un petit commit pour l'homme, un grand commit pour le projet"

Messages

-

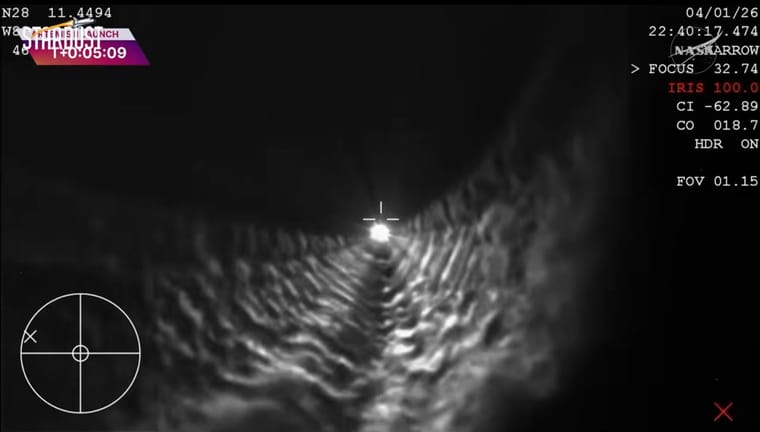

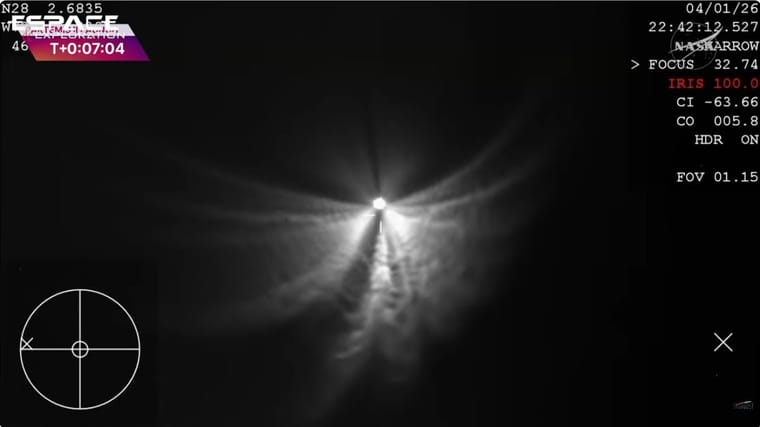

Objectif Lune dans tout bientôt… 10 9 8 7 6 5 4 3 2 1 Zéro -

IA, le code source de Claude (Anthropic) à fuité, voici ce que l'on a découvertLe timing est troublant

-

[Topic Unique] La cale@cromis33

On peut établir une relation de confiance, nous sommes beaucoup à être disponibles pour cela. Mais ce ne peut être immédiat : il faut un peu de temps pour apprendre à se connaîtreEn fait c’est comme dans la vie finalement.

-

[Annonce] Sharewood Arcade : un hommage à la forêtMerci beaucoup pour cet hommage Violence!

De rien l’ami

C’est nous tous qui te remercions. -

[RIP] SharewoodHoy !

Nous y sommes, la fin de cette incroyable aventure est arrivée.

Ce fut une expérience follement enrichissante. Impossible, pour le moment, de mesurer l’impact concret que cela a eu sur ma vie. 7 années passées quotidiennement sur Sharewood, ce n’est pas rien !Reprenons du début.

2015, je découvre Internet et la possibilité de télécharger des films en ligne. Forcément, je tombe sur feu le grandiose T411. Dans un premier temps, subjugué par les BRRip sur ma TV Full HD 1080p (oui oui, les encodages de 700 Mo), je découvre ensuite les encodages Scene de 10 Go (mon cerveau explose), puis les Blu-ray… et là, c’est l’euphorie !

Incroyable, on peut donc aussi partager des fichiers en ligne avec d’autres utilisateurs ? Et même des fichiers que l’on conçoit soi-même ?

Je regarde, j’observe, j’essaie de comprendre le fonctionnement du partage et des demandes. C’est à cette période qu’autre chose m’attrape : le doublage. J’entends des voix, des intentions, des scènes émotives… la passion est née.

C’est alors que l’idée des encodages HDLight uniquement en VF me vient. La recette prend, cela fait des heureux, ce qui comble mon altruisme, un altruisme qui a été à la fois positif et négatif dans ma vie.Le temps passe, la fibre arrive, et un autre cap est franchi. Quitte à encoder des Blu-ray, pourquoi ne pas proposer des REMUX en pleine qualité ? La course commence, être le premier à poster le REMUX qui servira de source aux autres.

Rester à l’affût du Blu-ray sans date de sortie annoncée, d’une heure à l’autre, un titre peut être lâché.

Sans automatisation, il fallait être réactif, proposer un fichier propre et le partager sur des sites adaptés comme HD-O, dont l’ambiance me marquera toujours. C’est le site auquel je pense immédiatement pour toute cette période liée aux Blu-ray.

Je me souviendrai toujours de la sortie très attendue d’Avengers Endgame, sorti dans un premier temps par GMB. Puis soudain, on m’informe que le disque est erroné, avec des artefacts sur certains passages. Que faire dans une telle situation ? Rouler jusqu’au premier magasin, l’acheter et l’envoyer soi-même. Avengers Endgame est REPACK, et tout le monde peut désormais en profiter sans défaut. Enivrante passion du partage…2017, une hécatombe, T411 est fermé. On m’en parle même dans ma vie personnelle, tant il était utilisé.

Une lueur apparaît, YGG. On me propose d’y devenir TP. Je réfléchis, puis me lance. Ce furent des mois absolument fantastiques, faits de relations humaines fortes au sein d’une modération incroyable. Nous passions la plupart de notre temps libre en vocal à modérer, gérer la Team Pending. On y a fait de superbes rencontres, et vécu une première expérience dans cette partie de l’ombre.

Mais on y découvre aussi les dérives humaines. Le jeune homme qui avait lancé YGG nous a montré, au fil du temps, son vrai visage, celui de quelqu’un de profondément malveillant, se souciant peu des autres et préférant se focaliser sur ses possibles revenus.

Tout ce qui promettait du partage et des nouveautés incroyables pour la communauté n’était que mensonges. Publicité, sites scams comme l’IPTV, tout était conçu par cette même personne. Combien d’utilisateurs se sont fait avoir, sans possibilité de recours dans ce monde illégal ?

Puis, une nuit, une partie de l’équipe annonce son départ. À mon réveil, je découvre que mon compte a été banni car j’étais très proche de l’équipe, avec pour message quelque chose du genre : « Salut p’tit PD ».Les mois passent, et cette incroyable équipe de modération lance SHAREWOOD !

Une initiative à valeur humaine, un site de partage prônant ce qui manquait à beaucoup d’autres. Nous étions une grande équipe passionnée, pour certains des amis proches, et cela a permis un départ fulgurant. Motivation, bonne ambiance et surtout d’excellentes idées : communiqués chaleureux, Freeleech à thème, Easter eggs…

Nous devons cette dynamique à Beurt et PopCorn, qui ont su mener l’équipe avec une humanité irréprochable.

Au fil des années, certains membres du staff ont disparu, comme des flambeaux qui s’éteignent dans la forêt, laissant derrière eux des zones d’ombre dans nos cœurs. La plupart pour des raisons personnelles, leur vie ayant naturellement pris le dessus.

En parallèle, nous avons subi des attaques DDoS venant d’YGG, confirmées par Gr0lum. Malgré cela, nous avons tenu bon. La nature a survécu au magnat industriel

Petit à petit, l’équipe s’est réduite, jusqu’au départ progressif de Beurt et PopCorn. Chacun d’eux pour des raisons touchantes pour lesquelles on ne pourra jamais leur en vouloir.

C’est alors que le dernier bastion s’est formé, un trinôme solide qui a tenu Sharewood jusqu’au bout.

Un immense merci à enjoysilence et rototroll de n’avoir jamais lâché, d’avoir enduré les épreuves, aussi ardues aient-elles été.

La plus difficile étant d’acter la fermeture du site lorsque nous avons appris que notre généreux donateur quittait le projet.

Dès le départ, une règle était claire : « aucun don, aucune publicité, nous serons différents et c’est ce qui fera la valeur de ce site ».

Pour rester fidèles à cela, nous avons dû prendre cette décision douloureuse, arrêter l’aventure.Merci également à parpaing et Fcinq pour leur renfort sur la partie technique lorsque le site subissait des coups de chaud, ainsi que pour leur soutien lors de la décision de fermeture et leur implication dans le transfert des données vers les autres sites.

Pendant cette période de réflexion, qui aura miné nos fêtes de fin d’année, plusieurs trackers ont émergé, nous donnant matière à réfléchir. Fermer est un acte lourd. Alors nous avons voulu aller plus loin, nous avions des valeurs de partage fortes, pourquoi ne pas transmettre nos ressources avant de disparaître ?

Nous avons contacté les staffs de trackers francophones via un communiqué global. Certains ont répondu favorablement, notamment ceux utilisant le même système, UNIT3D. Nous sommes heureux d’avoir pu initier ce nouvel élan de partage collaboratif, au-delà de notre propre site, afin que les releases puissent continuer à vivre.Aujourd’hui, une page se tourne. La fin d’un projet unique.

Nos motivations de départ ont-elles fonctionné ? À voir la multitude de messages sur la dernière news et en shoutbox ces derniers jours, absolument.

Car ce ne sont pas de simples remerciements envers un site. Il y a une véritable ode à son environnement, à sa réussite humaine, à sa communauté, à ses valeurs. Et pour tout cela, on peut être sacrément fiers, mes amis.Beurt et PopCorn ont su rassembler un staff qui a lancé ensemble une incroyable communauté. De notre point de vue, c’est exceptionnel.

Encore merci à tous ceux qui ont participé à la vie de la forêt. Vous saurez trouver votre place ailleurs, les options ne manquent pas en ce moment.

Petit mot d’avertissement à tous les utilisateurs du Warez, soyez extrêmement vigilants quant aux sites que vous choisissez. On a eu écho de noms qui ressortaient pour un tracker spécifique qui est déjà mis en doute par une partie d’entre vous. Faites attention aux informations que vous partagez, aux personnes que vous rencontrez et au temps que vous y consacrez. D’autant plus qu’avec la “fermeture” d’YGG, un monstre a été relâché dans la nature. Restez prudents.

Je pourrais écrire tout un pavé concernant mon temps consacré à release, à titre personnel comme dans les teams. Il y aurait beaucoup d’absurdités à relever, mais je préfère ne garder ici que le positif, qui concernera le Pending sur Sharewood.

Il semblerait que c’était également une réussite à part entière du site, et cela fait plaisir. Malgré la dureté des règles, les choix cornéliens menant parfois à des refus pour ne garder que le meilleur, et éviter la surcharge de versions obsolètes.Des releasers derrière une Team Pending, des personnes censées et consciencieuses, car c’était ainsi que l’équipe s’était construite. Des gens qui comprenaient ce qu’ils faisaient et n’étaient pas présents par simple envie de faire partie d’une équipe (celle-là elle est ouverte à d’autres circonstances).

Malgré tout, le Pending semblait être apprécié, comme un releaser caractériel me l’a récemment dit :

“Mais s’il y a une chose où SW était bon et s’en est tenu jusqu’au bout, c’est sa ligne directrice et sa parole. Quand quelque chose était dit, on s’y tenait. Quand une règle était là, elle s’appliquait pour tout le monde. Une seule parole, parfois contestable, pas deux. Jusqu’au bout, avec un staff à l’écoute, qui certes campait ses positions, mais en restant toujours aimable et bienveillant.”Ces mots, venant de quelqu’un qui avait pris ses distances avec Sharewood, comptent finalement encore plus. Ils montrent que nous avons réussi.

En espérant avoir donné des vocations à certains, permis à d’autres de se lancer dans le partage, ou aidé à comprendre ces systèmes parfois complexes. J’ai déjà ma petite idée en voyant ce qui s’est dit ici et là à l’annonce de la fermeture du site.Je tiens à vous remercier tous une dernière fois pour vos messages pleins de gratitude, même si tout cela part avant tout de cet altruisme qui m’a guidé dans ces aventures.

De mon côté, cette fin de projet marque mon retrait du Warez. Ma vie m’emmène vers un autre projet incroyable pour lequel je préfère consacrer toute mon énergie.

Ce furent 11 ans dans le warez, dont 7 dans cette prestigieuse forêt que je n’oublierai jamais

Je peux mourir tranquille sur mon navire.

Restez en sead !

TheXantar aka Ragnarok aka les pâtes

Merci pour cette belle prise de parole.

Reviens nous quand même de temps en temps. Ce sera grandement apprécié. -

[Topic unique] Offres promotionnelles | Giveaways : Logiciels & Jeuxça y ! ShareWood vient de fermer et moi je me rend compte que j’ai oublié les quelques jeux offerts par EPIC cette semaine !

Ya pas que le Warez dans la vie !

Voir ici sinon mon ami @popaul

https://planete-warez.net/topic/8342/annonce-sharewood-arcade-un-hommage-à-la-forêt

-

[Annonce] Sharewood Arcade : un hommage à la forêt

Même si les beaux jours reviennent, c’est avec un pincement au cœur que Sharewood, a vu ses portes se fermer ce soir, non pas sans émotions, bien au contraire, il y a quelques minutes

La forêt a marqué le Warez FR pendant 7 années, avec son ambiance, son staff passionné et toutes les petites surprises cachées ici et là.

Parmi ces surprises, il y avait ces Easter Eggs soigneusement dissimulés : de vrais petits classiques du jeu-vidéo que sont Tetris, Space Invaders, Pacman et Snake. À l’origine, ces jeux n’étaient visibles que par les plus curieux, planqués dans les recoins de Sharewood. Ils faisaient partie de l’ADN du tracker, de cette culture du détail et du clin d’œil que le staff a toujours entretenu.

L’idée de faire perdurer ces jeux sur Planète Warez vient d’une décision collective du staff de Sharewood. Toute l’équipe a porté ce projet ensemble, comme elle l’a fait pour tout le reste : la création du tracker, les jeux, la dissimulation des Easter Eggs, jusqu’à ce dernier geste de partage avant la fermeture.

Pour nous, les accueillir ici était alors une évidence.

Bienvenue dans la Sharewood Arcade

Nous ouvrons donc sobrement une page hommage : Sharewood Arcade.

Vous y retrouverez les quatre jeux, tels quels, sans modifications, si ce n’est l’adaptation nécessaire pour tourner sur Planète Warez.

L’objectif est simple : offrir une nouvelle maison à ces Easter Eggs, pour que l’esprit de Sharewood continue à vivre, à sa façon, chez nous.

- Tetris : Bad Feeling About This

- Space Invaders : E.T. Phone Home

- Pacman : hastalavistababy

- Snake : neverfeedhimaftermidnight

️ Ces jeux nécessitent un clavier, ils ne sont donc pas compatibles sur smartphones.

️ Ces jeux nécessitent un clavier, ils ne sont donc pas compatibles sur smartphones.Un mot pour l’équipe Sharewood

Cette page est d’abord un hommage à Sharewood, à son staff, et à celles et ceux qui l’ont fait vivre dans l’ombre comme en pleine lumière.

– Nous tenons à remercier :

- Toute l’équipe de Sharewood pour ces 7 années de passion (modo, super modo, team pending, etc…) : beurt, enjoysilence, Parpaing, Ragnarok, Fcinq et tant d’autres.

- Rototroll, pour son investissement ;

- Et tout particulièrement PopCorn. Une grosse pensée pour toi.

Merci Sharewood, merci à tout ce staff de passionnés, merci à toi PopCorn.

️

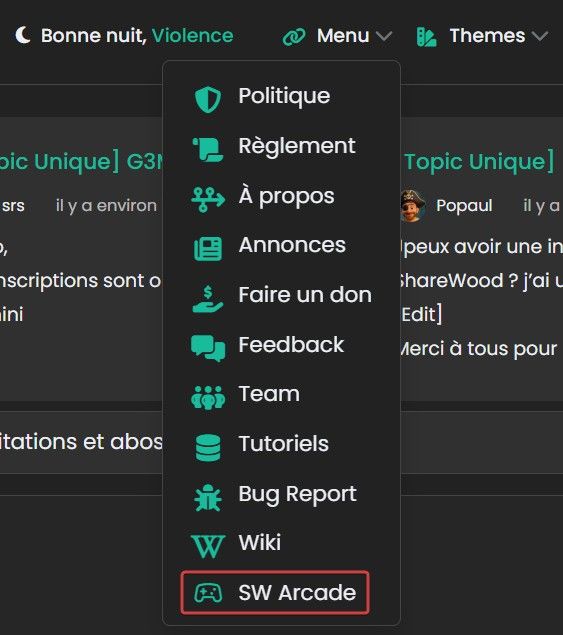

️Accéder à Sharewood Arcade

Vous pouvez découvrir (ou redécouvrir) la Sharewood Arcade ici :

Ou alors par le biais du Menu/SW Arcade :

Que ces jeux continuent de vivre ici, et que la forêt ne s’éteigne jamais vraiment dans nos mémoires.

Le staff de Planète Warez

-

[RIP] Sharewood@enjoysilence comme @rototroll on espère que tu passeras poster de temps en sur PW.

J’espère aussi les loulous !!

-

[Topic Unique] Les films que vous avez aimés et/ou adorés@psyckofox moi c’est Eiza qui m’a décidé à le visionner 🤪